Çoğu zaman şirketlerimizin güvenlik yatırımları yapılırken ilk olarak dışardan gelecek olan saldırılara karşı önlemler alınmaktadır. Som zamanlarda birçok şirkette karşımıza çıkan ise en büyük ve tahribatı daha yüksek olan saldırıların iç network kaynaklı olduğu görülmektedir. Birçok kullanıcının kendi bilgisi olmadan birçok yere mail gönderimi gerçekleştirilebilir.

Öncelikle bir kullanıcının diğer bir kullanıcıyı maskeleyerek nasıl mail gönderimi gerçekleştirdiğine bir göz atalım.

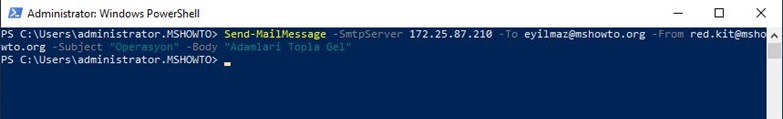

Herhangi bir istemci makinamızdan aşağıdaki powershell komutumuz ile mail gönderimini gerçekleştiriyoruz.

Send-MailMessage -SmtpServer 172.25.87.210 -To eyilmaz@mshowto.org -From red.kit@mshowto.org -Subject “Operasyon” -Body “Adamlari Topla Gel”

Resim-1

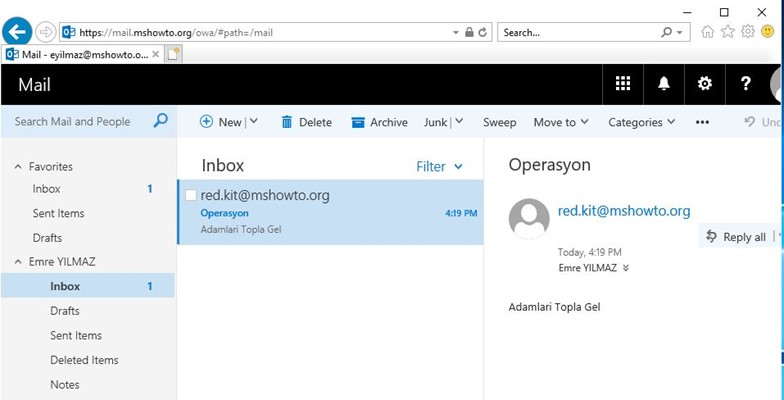

Komutlarımızı uyguladıktan sonra mail hesabımıza owa giriş yaparak maillerin gelip gelmediğini kontrol ediyoruz.

Resim-2

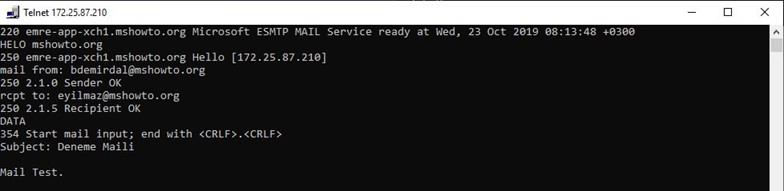

İkinci yöntemde herhangi bir istemci makinamızda telnet servisini aktif edip aşağıdaki komutlarımızı uyguluyoruz.

telnet 172.25.87.210 25

HELO mshowto.org

Mail from: bdemirdal@mshowto.org

Rcp to: eyilmaz@mshowto.org

DATA

Subject: Deneme Maili

Mail Test.

Komutlarımızın çıktısı aşağıdaki şekildedir.

Resim-3

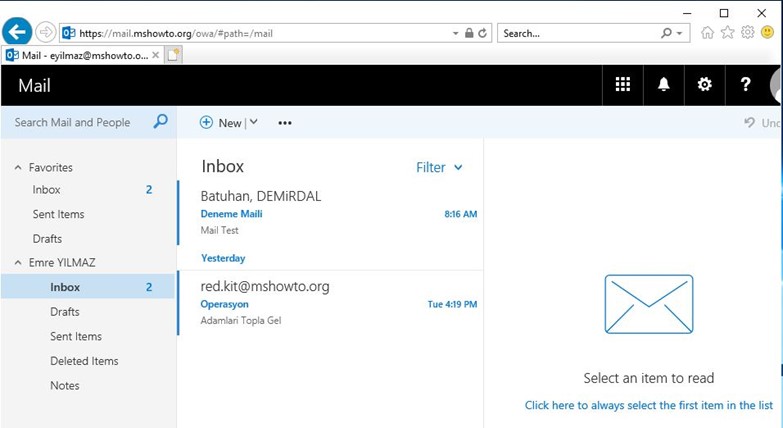

Tekrar mailimizi kontrol ediyoruz ve mailin başarılı bir şekilde geldiğini görebiliyoruz.

Resim-4

Burada dikkat edilirse powershell ile gönderilen komutta from kısmındaki kullanıcı benim sistemimde olmayan bir kullanıcı yani telnet ile gönderimdeki gibi kullanıcının olup olmadığına bile bakmıyor.

Peki bu nokta bu tip iç networkten yapılan mail maskelemelerini önlemek için aşağıdaki adımları izlememiz gerekiyor.

Öncelikle iç DNS sunucumuz üzerinde SPF kaydı oluşturmak.

V=spf1 ip4:exchnage sunucu ip adresleri -all

Resim-5

Daha sonra Exchange sunucumuz üzerinde AntiSpam Agent kurulumunu gerçekleştiriyoruz. Kurulum bittikten sonra MSExchange Transport servisini yeniden başlatıyoruz.

Restart-Service MSExchangeTransport

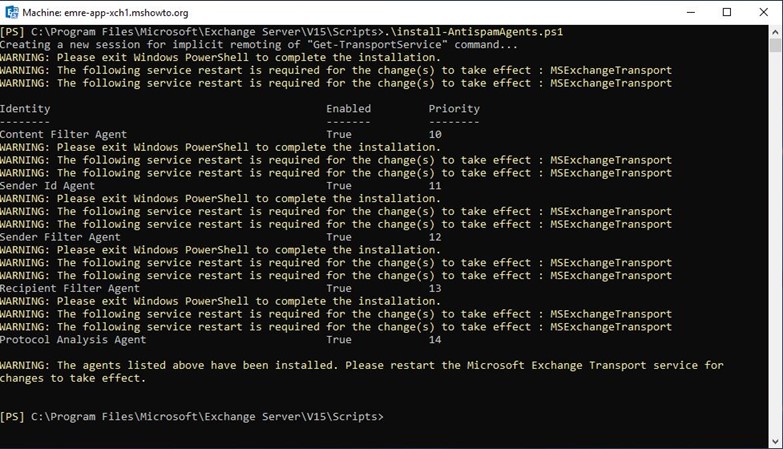

Resim-6

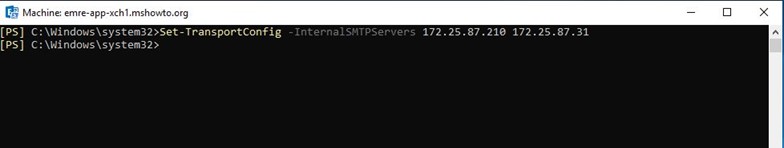

Aşağıdaki komut ile tüm Exchnage sunucularımızın IP adreslerini tanımlıyoruz.

Set-TransportConfig –InternalSMTPServers

Resim-7

Daha sonra SPF kaydımızın içinde bulunmayan tüm adreslerden mail gönderimini engellemek için aşağıdaki komutumuzu uyguluyoruz.

Set-SenderIdConfig –SpoofedDomainAction Reject

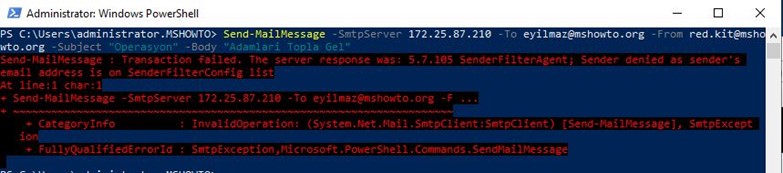

Gerekli ayalarımızı tamamladık. Şimdi sistemimizi test ettiğimizde çalışıp çalışmadığını kontrol edelim.

Resim-8

Evet sistemimiz sağlıklı bir şekilde çalışıyor. Bu şekilde sistemlerimizde mail maskelemelerinin önüne geçebilirisiniz.

Bir Cevap Yaz